El corazón de las empresas contemporáneas son las bases de datos. Si pensamos en cualquier proceso importante de una compañía encontraremos que su manejo incluye una base de datos: los inventarios de los productos; el manejo de los clientes (CRM); las listas de precios; la nómina de la empresa; la administración de la contabilidad; la gestión de las compras y la producción, tan sólo por citar algunas.

Las bases de datos guardan los activos más críticos de una empresa, por lo que para que ésta pueda desarrollar su actividad deben estar disponibles continuamente, por eso la seguridad es una tarea de 24 horas por siete días de la semana durante los 365 días del año.

Debido a su enorme importancia, las bases de datos son el principal blanco de los ataques de los cibercriminales, cuyo sueño dorado son aquellas desprotegidas. También podrían ser objetivo de empleados de la empresa a la que pertenecen y que tienen acceso a ellas; en este último caso la amenaza es interna y debe ser incluida en una estrategia de seguridad.

Otra consideración fundamental para el éxito de las organizaciones es la administración de parches, sin embargo éste no depende solamente de si una firma realiza esta tarea, sino también de cómo lo hace. En efecto esta actividad cuya responsabilidad recae en el área de seguridad TI requiere demasiado tiempo y recursos que impactan en las ganancias de las compañías.

Administrar la seguridad de las bases de datos, una tarea de tiempo completo

Pero ¿cuáles son las alternativas al interminable ciclo de los patch tuesdays, los parches de emergencia y las soluciones provisionales, las pruebas de regresión y el tiempo de inactividad no planificado en las compañías?

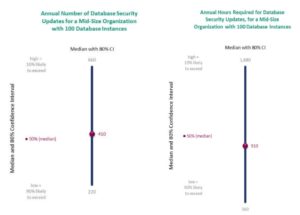

Un estudio de Aberdeen Group llamado “Más allá de los parches: reducir el riesgo de vulnerabilidades en las bases de datos y aplicaciones” muestra la dimensión de la tarea que implica proteger las bases de datos: para una empresa de tamaño mediano con sólo 100 instancias de base de datos, Aberdeen estima entre 220 y 660 parches de proveedores por año, con un número muy probable de alrededor de 410. Si usa una estrategia de parcheo tradicional, el proveedor requiere una media de 910 horas por año de interrupción de bases de datos y aplicaciones empresariales.

El estudio de Aberdeen considera que si se incluye el impacto negativo en las ganancias y la productividad del usuario, además del costo del personal administrativo, se calcula que el impacto total en los negocios, basado en un enfoque tradicional de un proveedor de parcheo de bases de datos y aplicaciones empresariales, oscila entre el 1% y el 8% de los ingresos anuales, con un valor promedio del 4%.

La alternativa al parcheo tradicional es la aplicación de parches virtuales, los cuales se refieren a la implementación estratégica de controles de compensación elegidos para crear algo así como un escudo protector para que las organizaciones puedan disponer de más tiempo para evaluar, planificar, probar y solucionar tanto las amenazas como las vulnerabilidades de acuerdo con un programa elegido por ellas mismas.

Existe una tendencia a migrar hacia el parcheo virtual, pues aproximadamente un tercio (31%) de todos los encuestados en la investigación de referencia del Grupo Aberdeen se han centrado en él, en particular para el escenario de bases de datos empresariales y aplicaciones asociadas.

Bajo una estrategia de parcheo virtual, la ventana de vulnerabilidad es sustancialmente más corta que con el parche tradicional del proveedor, reduciendo sustancialmente la probabilidad de que las bases de datos y las aplicaciones empresariales se vean comprometidas.

Además, con ésta técnica, se eliminan sustancialmente los dos mayores contribuyentes al impacto empresarial anual, es decir, los ingresos perdidos y la pérdida de productividad del usuario durante el tiempo que las bases de datos y las aplicaciones empresariales se interrumpen para el parcheo de los proveedores tradicionales. En otras palabras: en comparación con los parches de proveedores tradicionales, el parcheo virtual es una estrategia eficaz para abordar ambos aspectos del riesgo relacionado con la seguridad.

Una protección adecuada de sus bases de datos debe cumplir con las siguientes directivas:

- Usted debe tener una completa visibilidad de sus bases de datos.

- Debe considerar que asegurar el perímetro no es suficiente; también debe existir protección contra amenazas internas.

- Calcular que los delincuentes son más rápidos paras lanzar ataques que usted para aplicar parches, en consecuencia debe contar con una solución a este reto.

Mantener la continuidad del negocio es tan importante como cumplir con las normas de seguridad. - Su organización debe ser capaz de proteger sus datos tanto en entornos físicos como virtuales.

Por estas razones, McAfee Data Center Security Suite for Databases habilita una completa visibilidad del panorama y la instancia de seguridad de las bases de datos, lo cual le permite unificar la administración de las políticas de seguridad de bases de datos, al mismo tiempo que ayuda a mantener eficazmente el cumplimiento de las normas de seguridad.

McAfee Data Center Security Suite for Databases incluye McAfee Database Activity Monitoring, McAfee Vulnerability Manager for Databases y McAfee Virtual Patching for Databases. Una de sus principales ventajas es que su organización podrá administrar la seguridad de sus bases de datos desde un solo panel, junto con otras soluciones de seguridad.

Este artículo fue publicado también en:

- Blog de McAfee

- Global media

- Editorial Viadas

- Nitidata